Sumim, da sem prejel okuženo sporočilo

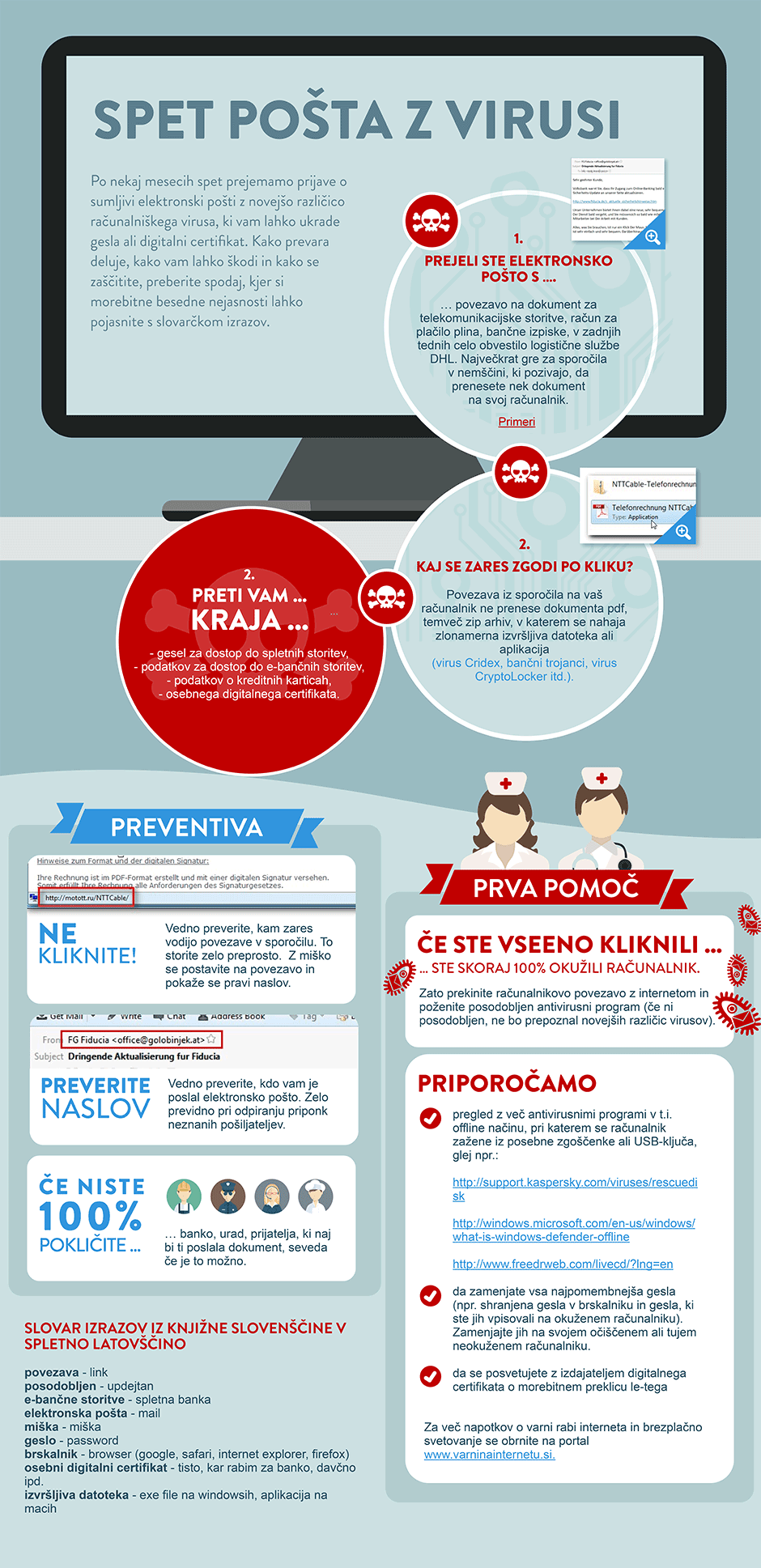

Opažamo, da se je močno povečalo število okužb z zlonamerno kodo (virusi, trojanci), ki s seboj prinesejo različne posledice. Obravnavali okoli 300 prijav uporabnikov, ki so prejeli okuženo sporočilo v nemškem jeziku (Deutsche Telekom, Vodafone, DHL…). Okuženo sporočilo je namesto obvestila o neplačani položnici skrival virus.

Vedno več je tudi primerov, ko se v priponkah, ki izgledajo kot .pdf dokument, skrivajo bančni trojanci (Zeus, Citadel, Spyeye, Torpig ipd). Ti virusi so specializirani za krajo digitalnih certifikatov in gesel. Na pohodu pa so tudi izsiljevalski virusi Cryptolocker, Cryptowall, CTB Locker, Synolocker ipd., za katere zaenkrat še ni prave rešitve.

Kako pride do okužbe?

Glavni način okužbe je ponovno okuženo sporočilo. Običajno se virusi širijo v .zip priponkah, v katerih se nahajajo .cab in .scr datoteke. Po okužbi virus zašifrira VSE uporabniške datoteke na računalniku in zahteva plačilo odkupnine (običajno okoli 500 €), če želite ključ, ki bo datoteke odšifriral.

Skupna lastnost vseh obravnavanih primerov je, da so si uporabniki sami “naklikali” virus. Za uspešen zagon tovrstnih zlonamernih programov je potrebna interakcija samega uporabnika, zato je res pomembno, da pomislimo, preden odpremo sporočilo in priponko neznanega pošiljatelja.

Kaj lahko storite?

Ker virusi običajno zašifrirajo tudi omrežne mape, vam preprosto kopiranje datotek na zunanji ali omrežni disk ne bo pomagalo.

Ne klikajte priponk v elektronski pošti neznanih pošiljateljev ali priponk, ki jih niste pričakovali in za katere ne veste prav dobro, zakaj ste jih dobili. Pred okužbo v mimohodu ste varnejši, če na računalnik redno nameščate popravke in posodobitve za operacijski sistem in vse programe na njem.

Naredite backup vseh vaših dokumentov in jo redno posodabljajte.

Na kratko o prevari

Glavni način okužbe z računalniškim virusom je okuženo sporočilo. Običajno se virusi širijo v .zip priponkah, v katerih se nahajajo .cab in .scr datoteke.

Po okužbi virus zašifrira VSE uporabniške datoteke na računalniku in zahteva plačilo odkupnine, če želite ključ, ki bo datoteke odšifriral.

Uporabniki si navadno sami naklikajo virus. Za uspešen zagon tovrstnih zlonamernih programov je potrebna interakcija samega uporabnika.

Preden kliknete, vedno preverite spletno povezavo oz. pošiljatlja spletne pošte. Če niste prepričani, ali vam je sporočilo res poslala omenjena institucija, lahko preverite tudi prek katerega drugega kanala – npr. prek telefona.

Računalnik nemudoma izklopite iz internetnega omrežja in zaženite antivirusni program.

Bodite pozorni

- Ne klikajte na povezave v elektronski pošti, ki jo prejmete od popolnega neznanca oz. prej preverite, kam vas bo povezava peljala (z miško se postavite na povezavo).

- Ne odpirajte priponk neznanih pošiljateljev, tudi če gre za .pdf .doc .xls. Napadalci namreč lahko izvršljivo datoteko (virus) tako zamaskirajo, da na prvi pogled izgleda kot nenevaren pisarniški dokument.

- Pogosto napadalci pošljejo potvorjeno elektronsko pošto, v kateri se predstavijo kot zaupanja vredna institucija, npr. banka, leasing hiša, tudi FURS. Vseeno preverite, kam vodijo povezave, če vam je karkoli sumljivo, raje preverite pri uradni instituciji.

- Izdelajte backup! Pripravili smo navodila, kako enostavno izdelate varnostne kopije, saj če že pride do okužbe z izsiljevalskim virusom, je to edina možnost, da rešite svoje datoteke. Ali pa plačate odkupnino, seveda.

Dobri napotki, kaj narediti, ko si že “kliknil”

Sama imam zelo enostaven recept: pošte, ki jo ne poznam, sploh ne odpiram, še zlasti pa ne kakšnih “izrednih ponudb”. Nasvet: brisati brez odpiranja, tudi iz koša. Dvignite varnost na požarnem zidu na najvišjo, računalnik redno nadgrajujte z najnovejšo različico protivirusnega programa – mislim dnevno! Pozdravček!

Pravilno Anastasia

Da pride do okužbe morate klikniti na povezavo v sporočilu, preko katere se vam na računalnik prenese zip (včasih tudi rar) arhiv, ali pa odprete zip arhiv ki je priložen sporočilu. Potem pa morate še 2x klikniti na datoteko, ki se nahaja v tem arhivu. Če ste to storili, morate čimprej ukrepati, ker lahko računalnik okužite z izsiljevalskim virusom, ki takoj začne šifrirati datoteke. Najbolje je, da se računalnik nemudoma ugasne, in da se ga pregleda in očisti v t.i. offline načinu (iz operacijskega sistema, ki se nahaja na zgoščenki ali USB ključku), v katerem se naredi tudi arhivsko kopijo datotek. Če sami ne znate narediti tega, predlagamo da računalnik odnesete na servis.

Najlepša hvala za nasvet, g. Hren! Ga bom kopirala in shranila! Pozdravčka!

[…] Izogibajte se odpiranju priponk, ki so jih poslali neznanci, ali pa ne poznate razloga, zakaj ste priponko prejeli. Če ste v dvomih in pošiljatelja poznate, se prej pozanimajte, ali je res on pošiljatelj. […]

Eno vprašanje:

ali virus aktiviraš že s tem, ko priponko shraniš na lokalni disk (save as…) ?

Ko je na disku, se jo lahko pregleda z antivir sw….

lp

Načeloma do okužbe računalnika ob shranitvi datoteke ne sme priti, seveda razen v primerih, ko bi prišlo do avtomatske obdelave shranjene datoteke. Kot primer bi lahko podal denimo avtomatsko generiranje prikazne slike oz. thumbnail-a. Če bi denimo datoteka vsebovala škodljivo kodo, ki bi poizkušala izkoristiti tovrstni avtomatizem bi vseeno lahko prišlo do izvršitve škodljive kode. Seveda je verjetnost nepoznane ranljivosti avtomatizmov za generiranje thumbnail-ov sorazmeroma majhna.

Kako pa prideš varno do svojih dokumentov v oblaku, če imaš okužen računalnik?

Če govorimo o izsiljevalskih virusih, ti zašifrirajo tudi dokumente v oblaku. A ima vsak uporabnik možnost, da vsak dokument v oblaku povrne za obdobje do 30 dni nazaj in to velja tudi za zašifrirane datoteke.

Bi mi prosim lahko razložili, kako lahko virus zašifrira tudi dokumente v oblaku? Vanj se vendar prijaviš tako kot v elektronsko pošto – a to pomeni, da so tudi vsi moji preostali računi (pošta, forumi, družabna omrežja) v rokah zlikovcev?

Hvala.

Virus zašifrira datoteke v računalniku, te pa se potem sinhronizirajo v oblak. Na srečo večina oblačnih ponudnikov shranjuje več verzij datotek, tako da lahko datoteke tudi restavrirate. Glede gesel je pa tako, da izsiljevalski kripto virusi običajno gesel ne kradejo. Obstajajo pa tudi drugi virusi, ki pa počnejo ravno to: ukradejo gesla, ki jih imate shranjena v brskalniku, ter gesla, ki jih sami vpisujete. Tako da ko pride do okužbe računalnika, je priporočljivo preventivno zamenjati vsa gesla.

Pozdravljeni

Danes zvečer prejeta e-pošta z vsebino:

#93491

Good Afternoon!

Invoice #73781!!! we’ve delivered to you is paid. Your documentation and receipt can be found in the file attached.

Thank you.

Ali po slovensko:

Dober večer!

Račun # 73781 !!! smo vam dostavili je plačano. Dokumentacijo in potrdilo najdete v priloženi datoteki.

Hvala vam

Seveda je dodana priponka v wordovem dokumentu. Nisem pa nič naročal nič plačeval, zato ne odpiram priponke, ampak le brišem kompletno pošto.

Pozdravljeni,

kaj se zgodi v primeru da se na URL link klikne, vendar stran takoj za tem zaprem?

Moj primer: Na mobitel sem preko SMS-a od spletne banke prav pod njihovimi sporočili sem prejela link na katerega sem avtomatsko kliknila, saj je govoril o blokadi računa. Po odprtju računa sem stran takoj zaprla in klicala na banko. Kjer so sporočili da oni takšnih SMS sporočil ne pošiljajo.

Kaj storiti? Ali je telefon in podatki na njemu ogrožen?

Možnost, da bi v takem primeru prišlo do zlorabe telefona, je precej majhna. V primeru, ki ste ga omenili, smo zaznali zgolj poskus kraje podatkov za dostop do spletne banke, ne pa tudi poskusa zlorabe telefona.

[…] Več o virusih, ki so v priponkah elektronskih sporočil in vam povzročijo škodo, je napisano na portalu Varni na internetu TUKAJ. […]

Najlepša hvala za priporočila .

Prejel sem sporočilo in zraven je priponka: https://youtu.be/KSA6g0wMWUg?si=2mVs2H_H1vxVKVCO

Sporočilo nisem odpiral in ga tudi izbrisal.

sporočilo je prišlo s št.:+38631******.

Ker se ukvarjam z dejavnostjo s.p., imam veliko kontaktov s številk, ki so načeloma neznane, dokler se ne javim. Tako, da je lahko ta številka “zdrava”, ali pa tudi ne.

Lahko vi preverite, ali gre za prevaro.

Morda bi to koristilo tudi drugim, da se jih opozori pred tem.

Hvala

lep pozdrav

Marko Aš